事情的起因是有个朋友要求测试一下网站安全性(手动滑稽),啥都别说了,直接开搞,首先先尝试的是sql注入,谷歌黑客语法扫描后台,扫描了几个小时,sqlmap跑了几十条链接,任然无济于事。(现在sql注入,大部分成熟的框架都已经做好了防范措施,但是现在网络上,起码有百分之五十都是之前老框架,所以第一步 任然可是尝试sql注入)。

既然注入不行,那还是从登录入手吧,厂商自助后台,弱口令失败,看到有注册就手贱去注册了,谁想到要审核啊,如图:

审核那肯定没戏了,看到管理员的qq 然后又忍不住手贱百度了一下qq号码

就在第一页上看到了这个qq

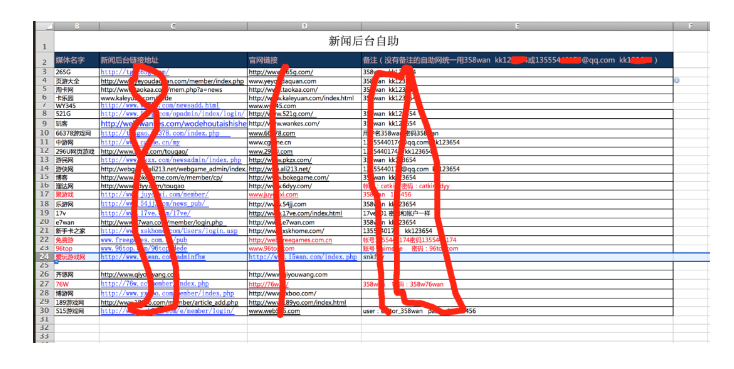

然后打开一看,好多后台账号密码,由于手贱然后就下载下来了。

然后就逐一尝试登陆

其中部分已经被改了

举几个例子

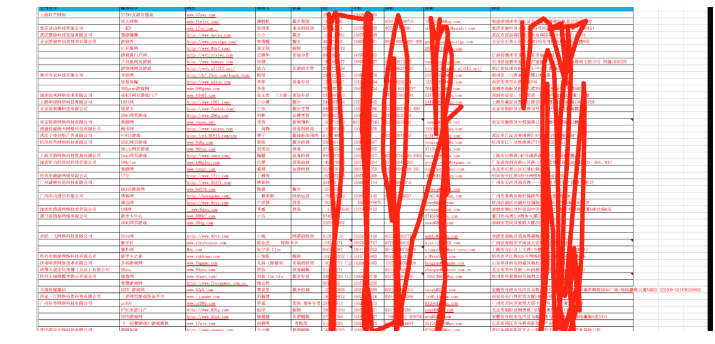

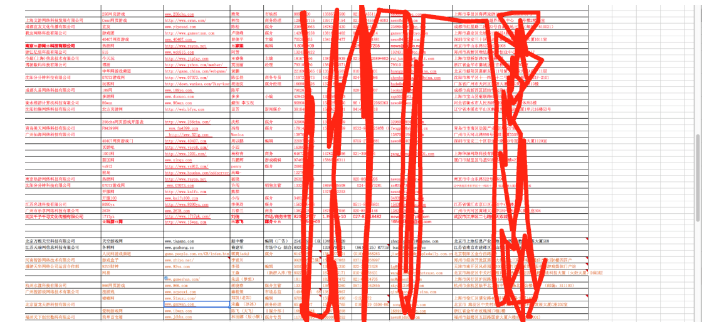

里面还有很多联系人信息 各大游戏厂商管理员

之所以能搜到就是因为里面有管理员的qq啊

随便找个后台登录:

目前该漏洞已经修复(安全提示:重要的信息千万别乱传递到网上,有些网盘的txt也可能会被扫描出来)